Είχαμε χαμό με Dharma και Scarab, είχαμε και πολλά μικρότερα στελέχη.

Ας τα δούμε αναλυτικά:

Νέοι Dharma

Κι άλλα νέα στελέχη εμφανίστηκαν την προηγούμενη εβδομάδα.

Την Δευτέρα εμφανίστηκε ο .myjob. Δεν αλλάζει απολύτως τίποτα στον τρόπο λειτουργίας.

Δύο μέρες αργότερα, ανακαλύφθηκε και ο WAR ο οποίος τοποθετεί την επέκταση .[cyberwars@qq.com].war στα κρυπτογραφημένα αρχεία.

Και την Παρασκευή, είχαμε και τον .risk.

Και για τους 3, δεν αλλάζει απολύτως τίποτα στο κομμάτι της κρυπτογράφησης.

ΠΡΟΣΟΧΗ ΟΜΩΣ.

Τον τελευταίο καιρό, έχουν βγει στην πιάτσα διάφοροι απατεώνες που διατείνονται ότι έχουν λύση για τον Dharma.

Μην πιστεύετε τους απατεώνες. Όποιος δηλώνει ότι έχει λύση για τον Dharma bip/arena/cmb/wallet, είτε έχει μιλήσει με τους δημιουργούς του Dharma και έχει πάρει έκπτωση, έτσι ώστε να κερδίσει τη διαφορά, είτε είναι ο ίδιος ο δημιουργός του Dharma.

Με μεγάλη μας λύπη διαπιστώνουμε ότι η λαίλαπα εξαπλώθηκε και στη χώρα μας με "κάποιους" να ισχυρίζονται ότι μπορούν να λύσουν τον Dharma και μάλιστα με ... εξπρες διαδικασίες και προνομιακό κόστος, 3000-6000 ευρώ (...) (!!!!).

Γελάμε και κλαίμε ταυτόχρονα.

ΔΕΝ ΥΠΑΡΧΕΙ ΛΥΣΗ ΣΤΟΝ DHARMA ΧΩΡΙΣ ΤΟ MASTER KEY ΤΩΝ ΔΗΜΙΟΥΡΓΩΝ ΤΟΥ, οπότε μη πέσετε θύμα κι άλλης απάτης.

Οι προοπτικές που έχετε αυτή τη στιγμή είναι οι εξής:

1) Αν έχετε τον επιμολυσμένο δίσκο μπορούμε να αποπειραθούμε να ανακτήσουμε έγγραφα και φωτογραφίες, αλλά δεν πρόκειται για ολοκληρωμένη λύση.

2) Να κρατήσετε αντίγραφα των δεδομένων και να περιμένετε έως ότου βρούμε λύση. Δυστυχώς δεν είμαστε σε θέση να γνωρίζουμε αν και πότε θα γίνει αυτό, μιας και ως ένα σημείο εξαρτάται και από τους ίδιους τους developers του Ransomware.

Θα πρέπει, τέλος, να γνωρίζετε, ότι ακόμα και αν αποφασίσετε να ενδώσετε και να πληρώσετε τα λύτρα που ζητάνε, δεν σας εξασφαλίζει κανείς ότι θα τηρήσουν το μέρος της συμφωνίας τους, καθώς πρακτικά έρχεστε σε επικοινωνία με κακοποιούς τους οποίους αναζητά το FBI.

Μην πιστεύετε τους απατεώνες. Όποιος δηλώνει ότι έχει λύση για τον Dharma bip/arena/cmb/wallet, είτε έχει μιλήσει με τους δημιουργούς του Dharma και έχει πάρει έκπτωση, έτσι ώστε να κερδίσει τη διαφορά, είτε είναι ο ίδιος ο δημιουργός του Dharma.

Γελάμε και κλαίμε ταυτόχρονα.

Με μεγάλη μας λύπη διαπιστώνουμε ότι η λαίλαπα εξαπλώθηκε και στη χώρα μας με "κάποιους" να ισχυρίζονται ότι μπορούν να λύσουν τον Dharma και μάλιστα με ... εξπρες διαδικασίες και προνομιακό κόστος, 3000-6000 ευρώ (...) (!!!!).

Γελάμε και κλαίμε ταυτόχρονα.

Οι προοπτικές που έχετε αυτή τη στιγμή είναι οι εξής:

1) Αν έχετε τον επιμολυσμένο δίσκο μπορούμε να αποπειραθούμε να ανακτήσουμε έγγραφα και φωτογραφίες, αλλά δεν πρόκειται για ολοκληρωμένη λύση.

2) Να κρατήσετε αντίγραφα των δεδομένων και να περιμένετε έως ότου βρούμε λύση. Δυστυχώς δεν είμαστε σε θέση να γνωρίζουμε αν και πότε θα γίνει αυτό, μιας και ως ένα σημείο εξαρτάται και από τους ίδιους τους developers του Ransomware.

Θα πρέπει, τέλος, να γνωρίζετε, ότι ακόμα και αν αποφασίσετε να ενδώσετε και να πληρώσετε τα λύτρα που ζητάνε, δεν σας εξασφαλίζει κανείς ότι θα τηρήσουν το μέρος της συμφωνίας τους, καθώς πρακτικά έρχεστε σε επικοινωνία με κακοποιούς τους οποίους αναζητά το FBI.

Nέοι Scarab

O πρώτος μας έκανε την εμφάνισή του το βράδυ της Τετάρτης. Τοποθετεί την επέκταση .lolita.

Ο δεύτερος εντοπίστηκε τα ξημερώματα της επόμενης, τοποθετεί την επέκταση .stevenseagal@airmail.cc.

Ο δεύτερος εντοπίστηκε τα ξημερώματα της επόμενης, τοποθετεί την επέκταση .stevenseagal@airmail.cc.

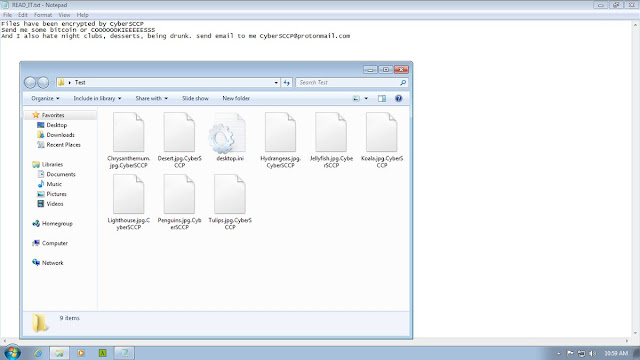

Nέος Ransomware - Enybeny Nuclear

Μάλλον είναι υπό κατασκευή. Υποτίθεται ότι θα έπρεπε να τοποθετεί επεκτάση (την .PERSONAL_ID:.Nuclear) στα κρυπτογραφημένα αρχεία, αλλά στον κώδικα έχουν βάλει Invalid characters (συγκεκριμένα, τον ':') και δεν λειτουργεί.

Από αυτό που είδαμε, ακόμα και να λειτουργούσε θα μπορούσαμε να τον σπάσουμε.

Δείτε το σε δράση εδώ από βίντεο της CyberSecurity:

Μάλλον είναι υπό κατασκευή. Υποτίθεται ότι θα έπρεπε να τοποθετεί επεκτάση (την .PERSONAL_ID:.Nuclear) στα κρυπτογραφημένα αρχεία, αλλά στον κώδικα έχουν βάλει Invalid characters (συγκεκριμένα, τον ':') και δεν λειτουργεί.

Από αυτό που είδαμε, ακόμα και να λειτουργούσε θα μπορούσαμε να τον σπάσουμε.

Δείτε το σε δράση εδώ από βίντεο της CyberSecurity:

Από αυτό που είδαμε, ακόμα και να λειτουργούσε θα μπορούσαμε να τον σπάσουμε.

Δείτε το σε δράση εδώ από βίντεο της CyberSecurity: